¿Qué es PCI DSS?

En esta nueva serie de artículos de PCI Hispano se presentará una descripción general de cada uno de los estándares publicados actualmente por el Consejo de Estándares de Seguridad de la Industria de Tarjetas de Pago (Payment Card Industry Security Standards Council – PCI SSC) para la protección de los elementos involucrados en el ecosistema de pagos con tarjetas. En este primer artículo se presentará el Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (Payment Card Industry Data Security Standard – PCI DSS).

Introducción

El Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (Payment Card Industry Data Security Standard – PCI DSS) es un estándar de seguridad publicado por el PCI SSC y orientado a la definición de controles para la protección de los datos del titular de la tarjeta y datos sensibles de autenticación durante su procesamiento, almacenamiento y/o transmisión. Actualmente se encuentra en la versión 4.0 publicada en marzo de 2022. El estándar y sus documentos complementarios se pueden descargar directamente en el sitio web del PCI SSC (Document Library).

Orígen

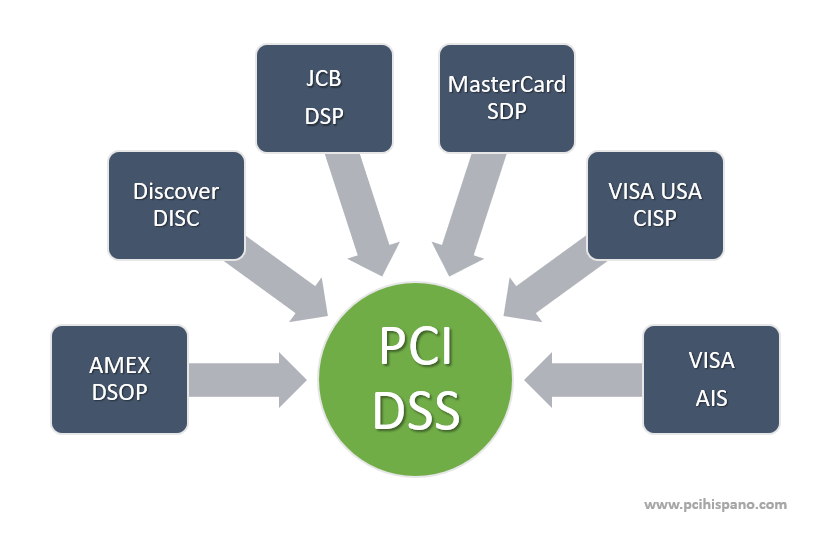

Antes de la publicación de la primera versión del estándar PCI DSS, cada una de las marcas de tarjetas de pago que actualmente hacen parte del PCI SSC contaban con un programa propio de seguridad para la protección de los datos del titular de tarjeta:

- American Express – Data Security Operating Policy (DSOP)

- Discover – Discover Information Security Compliance (DISC)

- JCB International – Data Security Program (DSP)

- MasterCard – Site Data Protection (SDP)

- Visa USA – Cardholder Information Security Program (CISP)

- Visa International – Account Information Security Program (AIS)

Cada uno de estos programas definía los controles de seguridad a implementar, las entidades que debían cumplir con dichos controles, los procesos de reporte de cumplimiento y las sanciones y multas en caso de incumplimiento. No obstante, esto implicaba que si una entidad almacenaba, procesaba y/o transmitía datos de tarjetas pertenecientes a cualquiera de estas marcas entonces tenía que cumplir con su programa de seguridad relacionado, lo cual creaba duplicidades, incongruencias y solapamientos en la implementación de controles, sin contar la carga burocrática que conllevaba la gestión y reporte.

Convergencia de los programas de seguridad de cada una de las marcas en el estándar PCI DSS

Todo esto llevó a que las marcas de pago definieran un estándar único que cumpliera con los requerimientos y expectativas de seguridad de forma transversal, evitando los problemas citados anteriormente y facilitando una adopción masiva en las entidades afectadas. Por ello, el 14 de diciembre de 2004 se publicó la versión 1.0 del Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (Payment Card Industry Data Security Standard – PCI DSS).

En noviembre de 2020 China UnionPay (UP) ingresa como miembro estratégico del PCI SSC y en octubre de 2022 su logotipo es incluido en las plantillas de los reportes de cumplimiento de PCI DSS v3.2.1 y 4.0 como sexta marca de pago, complementando a los cinco miembros fundadores del PCI SSC.

Sin embargo, es importante aclarar que con la publicación del estándar PCI DSS los programas de seguridad de las marcas de pago no desaparecieron, ya que la responsabilidad en la definición de las entidades que tienen que cumplir con el estándar, la gestión de los reportes de cumplimiento, la publicación de las listas de entidades certificadas, las acciones en caso de compromiso de datos de tarjetas y los criterios de multas y sanciones siguen siendo administrados por cada marca de forma independiente a través de dichos programas.

¿Qué es el PCI SSC?

El PCI SSC (Payment Card Industry Security Standards Council) es un foro compuesto por cinco de las más importantes marcas de pago: Visa Inc., MasterCard, American Express, Discover Financial Services y JCB International. Fue fundado el 7 de septiembre de 2006 con el objetivo de definir los controles de seguridad orientados hacia la protección de los datos de tarjetas de pago durante todo el flujo transaccional. Se trata de una organización independiente que actualmente gestiona el ciclo de vida de los estándares de seguridad de tarjetas y de sus documentos asociados. China UnionPay (UP) se vinculó al PCI SSC como miembro estratégico en noviembre de 2020.

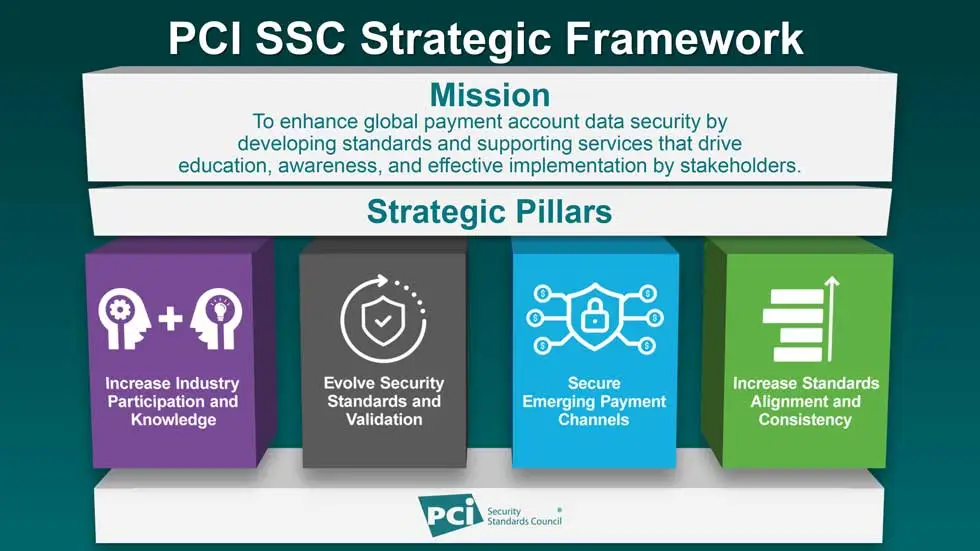

Pilares estratégicos del PCI SSC

Adicionalmente, el PCI SSC se encarga de realizar formaciones específicas a asesores, homologación de empresas para evaluaciones de cumplimiento y servicios relacionados (como escaneos ASV y laboratorios), preguntas de uso frecuente (FAQ), actividades de promoción de los estándares a Proveedores de Servicios (Service Providers), Comercios (Merchants), adquirientes (Acquirers), emisores (Issuers) y al público en general, gestión de membresías, reuniones anuales de los miembros (Community Meetings), así como la publicación y actualización de listados de asesores, laboratorios homologados, etc. Una descripción general del PCI SSC y de sus responsabilidades se puede encontrar en el documento «PCI Security Standards Council At-a-Glace».

Actualmente el PCI SSC cuenta con aproximadamente 800 organizaciones participantes (Participating Organizations) que soportan diferentes actividades dentro del propio foro.

La estructura organizacional del PCI SSC puede ser consultada en esta ubicación.

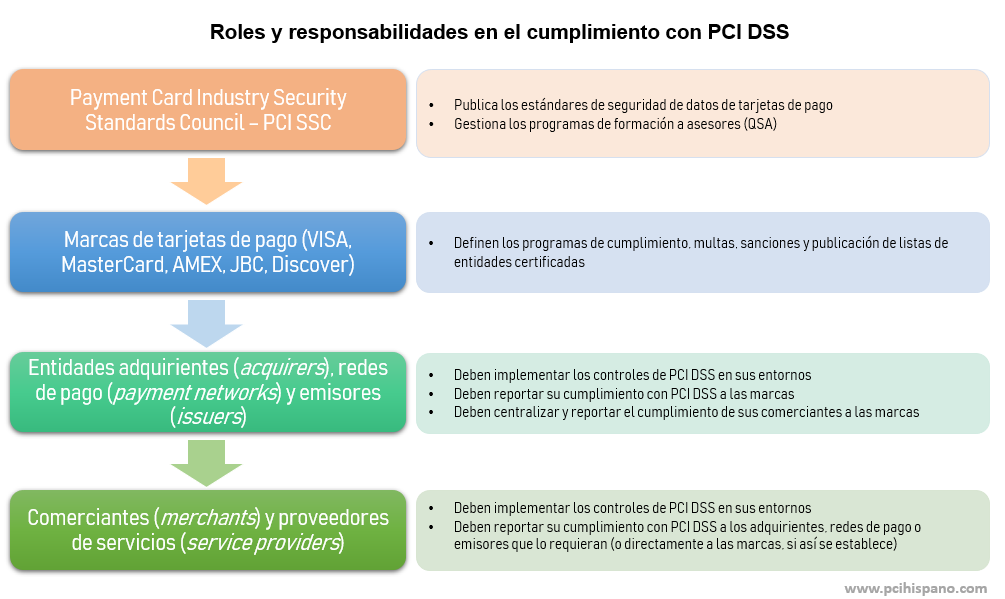

Responsabilidades

De acuerdo con lo descrito anteriormente, los roles y responsabilidades en el cumplimiento del estándar PCI DSS se pueden esquematizar de la siguiente manera:

Descripción de los roles y responsabilidades en el cumplimiento de PCI DSS

Aplicabilidad

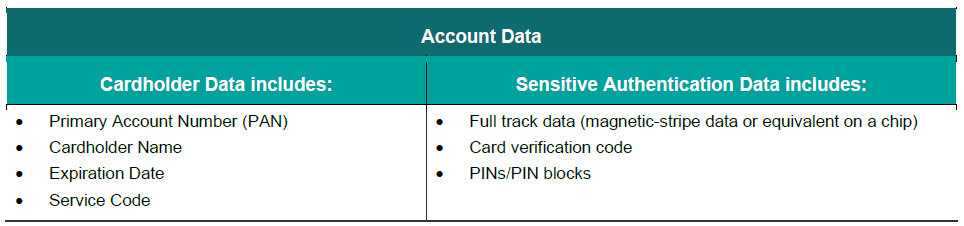

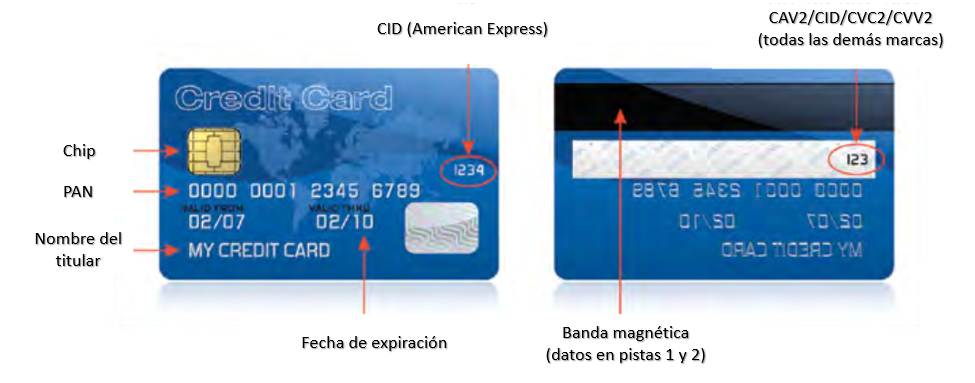

El estándar PCI DSS está orientado a la protección de los datos del titular de la tarjeta y/o datos confidenciales de autenticación (denominados conjuntamente «datos de cuenta» (account data)), de acuerdo con la siguiente tabla:

Componentes del concepto «Account Data» en PCI DSS

EL estándar PCI DSS incluye requisitos que se refieren específicamente a los datos de cuenta (Account Data), los datos de los titulares de las tarjetas (Cardholder Data) y los datos sensibles de autenticación (Sensitive Authentication Data). Es importante tener en cuenta que cada uno de estos tipos de datos es diferente y los términos no son intercambiables. Las referencias específicas dentro de los requisitos a los datos de la cuenta, los datos del titular de la tarjeta o los datos sensibles de autenticación son intencionadas, y los requisitos se aplican específicamente al tipo de datos al que se hace referencia en el control del estándar.

Tipos de datos en una tarjeta de pago

Igualmente, para identificar la aplicabilidad de PCI DSS en un entorno específico, se deben tener en cuenta los siguientes criterios (de acuerdo con la versión 4.0 del estándar):

- Los requisitos de PCI DSS aplican a todas las entidades con entornos en los que se almacenan, procesan o transmiten datos de cuentas (datos de titulares de tarjetas y/o datos sensibles de autenticación), y a las entidades con entornos que pueden afectar a la seguridad de dicho entorno. .

- El número de cuenta principal (PAN) es el factor que define los datos del titular de la tarjeta. Por lo tanto, el término «datos de cuenta» abarca lo siguiente:

- el PAN completo,

- cualquier otro elemento de los datos del titular de la tarjeta que esté presente con el PAN, y

- cualquier elemento de los datos sensibles de autenticación.

- Si el nombre del titular de la tarjeta, el código de servicio y/o la fecha de caducidad se almacenan, procesan o transmiten con el PAN, o están presentes de otro modo en el entorno, deben protegerse de acuerdo con los requisitos PCI DSS aplicables a los datos del titular de la tarjeta.

- Incluso, si una entidad no almacena, procesa o transmite PAN, algunos requisitos de PCI DSS pueden seguir siendo aplicables. Algunos ejemplos son proveedores de servicio de infraestructuras en la nube (cloud), almacenamiento y destrucción de medios, gestión de tecnología, etc., ya que pueden afectar la seguridad del entorno de datos de tarjetas aunque no procesen, almacenen o transmitan explícitamente estos datos. Las entidades que subcontratan sus entornos u operaciones de pago a terceros siguen siendo responsables de garantizar que los datos de las cuentas sean protegidos por el tercero según los requisitos aplicables de PCI DSS

Así mismo, es importante indicar que, si existe algún conflicto entre los controles del estándar y cualquier ley local, siempre primará la ley. Un ejemplo claro se puede encontrar en la implementación del control 9.2.1.1 de PCI DSS v4.0, en donde se indica que los datos recabados mediante la monitorización por circuito cerrado de televisión (CCTV) o mecanismos de control de acceso al CDE deben ser almacenados al menos tres meses. Sin embargo, algunas legislaciones de protección de datos locales impiden la retención de estos datos en los periodos indicados por el estándar. En ese caso, priman las rectricciones impuestas por la ley local.

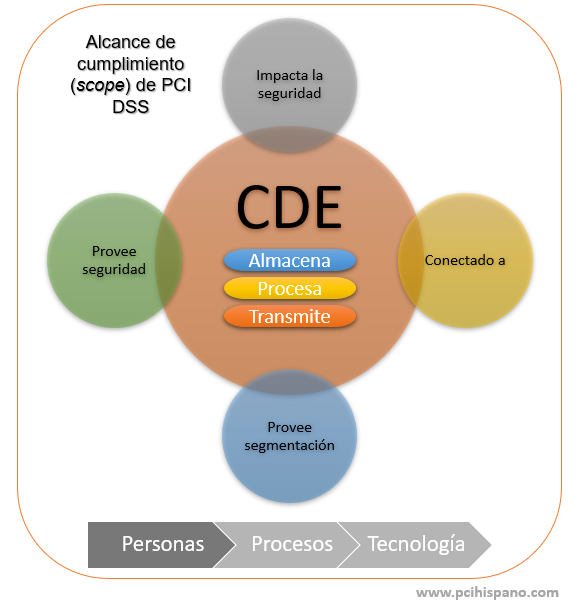

Definición del alcance (scope) de cumplimiento

Los requisitos de PCI DSS se aplican a:

- El entorno de datos del titular de la tarjeta (Cardholder Data Environment – CDE), que se compone de:

- Componentes del sistema, personas y procesos que almacenan, procesan y transmiten datos del titular de la tarjeta y/o datos sensibles de autenticación, y,

- Componentes del sistema que pueden no almacenar, procesar o transmitir CHD/SAD pero que tienen una conectividad sin restricciones con componentes del sistema que almacenan, procesan o transmiten CHD/SAD.

- Componentes del sistema, personas y procesos que podrían afectar a la seguridad del CDE.

Descripción gráfica del los conceptos de CDE («Cardholder Data Environment») y alcance de cumplimiento («Scope») de PCI DSS

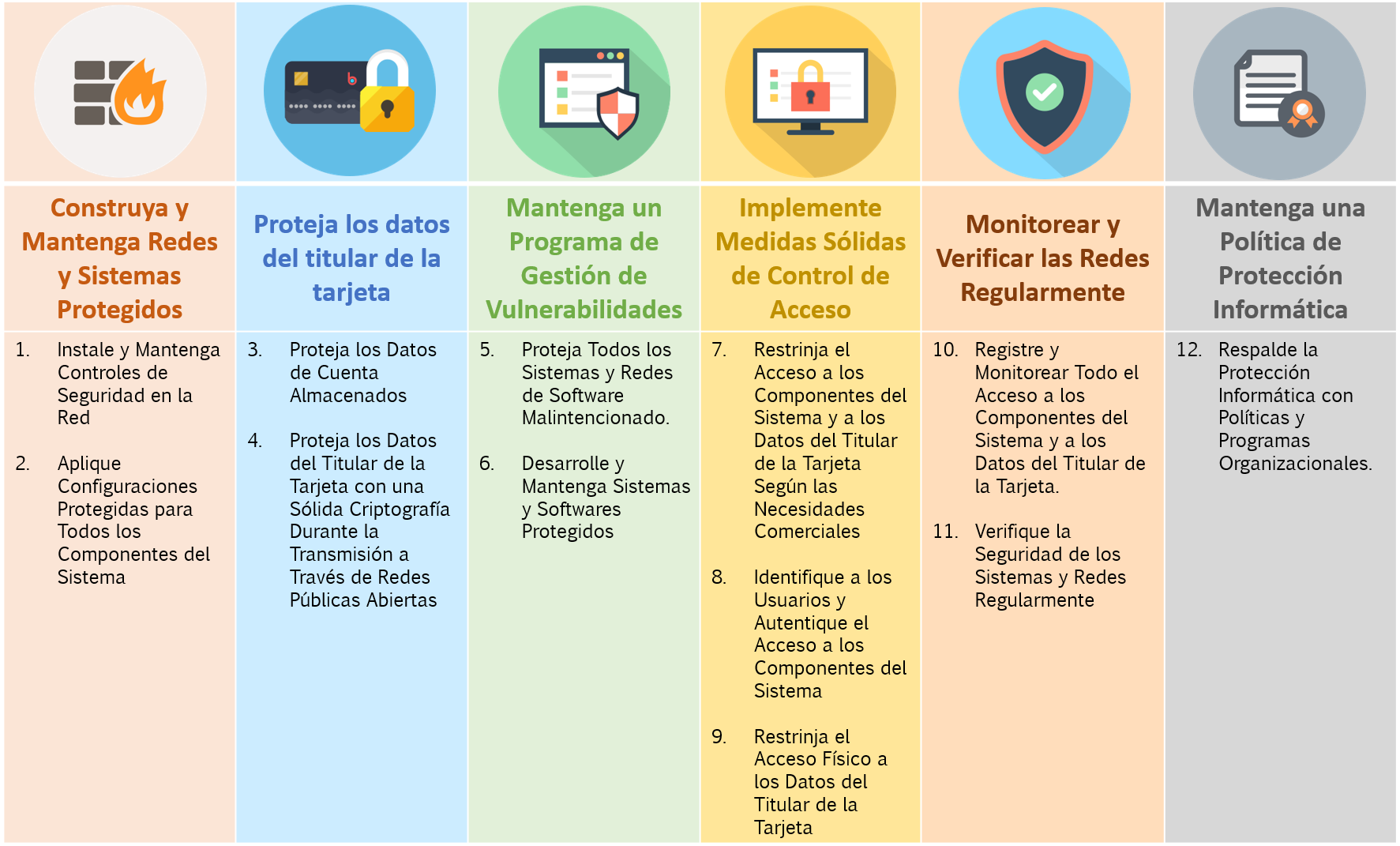

Descripción de los controles de seguridad del estándar PCI DSS

El estándar PCI DSS cuenta con más de 250 controles de seguridad física, lógica y administrativa esquematizados en 6 grupos principales que a su vez se subdividen en 12 requerimientos, de la siguiente manera:

Requisitos y controles de PCI DSS v4.0

Entidades que requieren cumplimiento con el estándar

El estándar PCI DSS se aplica a todas las entidades que participan en los procesos de almacenamiento, procesamiento y/o transmisión de datos del titular de la tarjeta y/o datos confidenciales de autenticación de las tarjetas de pago, entre las que se incluyen:

- Comerciantes (merchants)

- Procesadores

- Adquirentes (acquirers)

- Entidades emisoras (issuers)

- Proveedores de servicios de pagos (service providers) como pasarelas de pago, centros autorizadores, etc.

Igualmente, aquellas entidades que ofrecen servicios a dichos entornos pueden verse afectadas por el cumplimiento de PCI DSS si sus servicios se encuentran involucrados dentro del entorno de cumplimiento de PCI DSS de alguno de sus clientes. Algunos ejemplos son:

- Proveedores de servicios gestionados (Managed Service Providers – MSP)

- Proveedores de infraestructura tecnológica

- Proveedores de servicios en la nube (cloud)

- Proveedores de servicios de centros de datos (data centers y colocation/housing)

- Servicios de alojamiento web (web hosting)

- Servicios de externalización de personal (outsourcing)

- Servicios de seguridad física

- Proveedores de desarrollo de software

- Servicios de destrucción segura de documentación y/o de medios de almacenamiento electónicos

En estos casos, estas entidades pueden optar por someterse a evaluaciones a solicitud de sus clientes y/o participar en cada una de las revisiones de la PCI DSS de sus clientes o realizar una o varias evaluaciones anuales de PCI DSS por cuenta propia y proporcionar evidencia a sus clientes a fin de demostrar el cumplimiento.

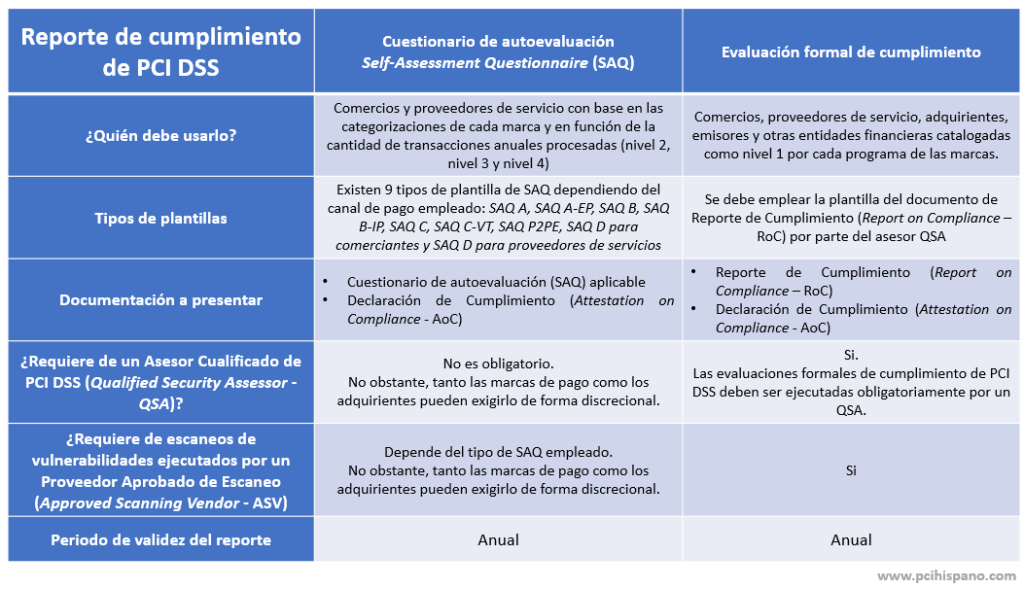

Reporte de cumplimiento

El cumplimiento con PCI DSS se puede demostrar mediante dos formas:

- Empleando un cuestionario de autoevaluación (o Self-assessment Questionnaire – SAQ), o

- Realizando una evaluación formal de cumplimiento

El criterio para identificar cuál de los dos métodos se debe emplear por lo general se basa en la cantidad de transacciones anuales con tarjetas de pago realizadas por la entidad. A continuación se analizan las diferencias entre el SAQ y la evaluación formal de cumplimiento:

Tipología de reportes para demostrar cumplimiento con el estándar PCI DSS

La validez de estos reportes (AoC/RoC) es de 12 meses. Al final de este periodo, se requiere realizar una nueva evaluación y reportar el cumplimiento con base en las transacciones procesadas durante ese año.

Asesores Cualificados de PCI DSS (QSA)

El PCI SSC ha definido una figura específica para la realización de evaluaciones formales de cumplimiento de PCI DSS: El Asesor Cualificado de Seguridad (Qualified Security Assessor) o QSA. Para lograr esta certificación, el profesional debe:

- Pertenecer a una empresa QSA (homologada por el PCI SSC para la realización de evaluaciones de PCI DSS).

- Contar con varias certificaciones de seguridad reconocidas por la industria (CISSP, CISM, CISA, GSNA, ISO 27001 Lead Auditor, IRCA, ISMS, CIA)

- Aceptar el código de responsabilidad profesional del PCI SSC

- Recibir una formación anual en PCI DSS (la primera vez presencial y las siguientes veces online)

- Reportar anualmente una serie de créditos de educación contínua (Continuing Professional Education – CPE)

Vale también aclarar que existe otra figura para la realización de evaluaciones de cumplimiento de PCI DSS denominada Internal Security Assessor (ISA). Los profesionales ISA pueden realizar evaluaciones de PCI DSS exclusivamente a la organización a la que pertenecen.

Solo asesores QSA e ISA homologados pueden realizar evaluaciones de cumplimiento de PCI DSS.

¿Qué ocurre si no se cumple con PCI DSS?

Tal y como se indicaba anteriormente, el cumplimiento del estándar PCI DSS es obligatorio, aunque la aplicabilidad de sus requerimientos y los tipos de evaluación o reporte de cumplimiento varíen en función del tipo de entidad.

Este estándar establece las bases mínimas en términos de seguridad para proteger las transacciones con datos de tarjetas de pago, por lo que su incumplimiento implica:

- Limitación por parte de las marcas de tarjetas de pago, bancos adquirientes o pasarelas de pago para procesar transacciones provenientes desde la entidad que no cumple con el estándar.

- En el caso de la ocurrencia de un incidente de seguridad que afecte datos de tarjetas, la entidad que no cumple con el estándar debe asumir la totalidad de los costes derivados, incluyendo:

- Costes de demandas e indemnizaciones a los afectados

- Costes de los fraudes con transacciones realizadas con las tarjetas afectadas

- Costes de renovación de las tarjetas de pago afectadas

- Multas por parte de las marcas de pago, en función de la cantidad de datos de tarjetas de pago involucrados

- Multas legales por afectación de datos de carácter personal (en casos específicos como GDPR/RGPD)

- Costes de la investigación forense, a cargo de un profesional PCI Forensic Investigator (PFI)

- Costes de la implementación de los controles de PCI DSS post-incidente

- Costes derivados de la pérdida de imagen de cara al público

Muy buena documentacion. Muy interesante y bien explicada.

Excelente articulo, mis mas grandes felicitaciones al autor

EXCELENTE INFORMACION, AHORA SI ESTOY CLARA